Вступление

Одна из самых активных угроз, с которыми мы сталкиваемся сегодня на Интернете — кибер преступления.

Преступники постоянно выдумывают все более и более искушенные средства для получения прибыли от преступной деятельности. Одно из таких средств Fast flux.

Fast flux это botnet с большим количеством зомби машин которые используются для сокрытия фишинга, сайтов распространяющих вредоносные программы, а так же для массовых рассылок электронных писем (spam) и DDoS атак.

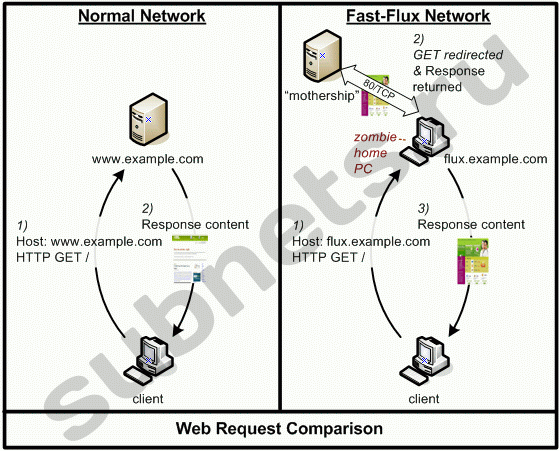

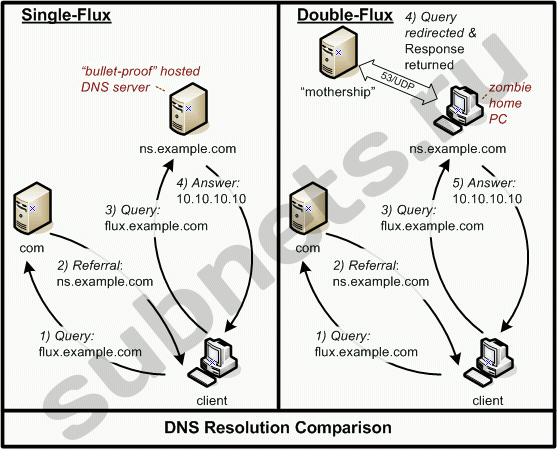

Как работает Fast flux (вкратце)

Fast-flux основывается на DNS, когда один домен «откликается» на множественные IP-адреса.

Например домен pill-us.com:

nslookup pill-us.com

Name: pill-us.com

Address: 24.90.114.185

Name: pill-us.com

Address: 59.149.201.184

Name: pill-us.com

Address: 68.144.184.77

Name: pill-us.com

Address: 77.41.123.70

Name: pill-us.com

Address: 78.107.250.1

Name: pill-us.com

Address: 79.111.8.130

Name: pill-us.com

Address: 79.111.18.116

Name: pill-us.com

Address: 79.111.75.16

Name: pill-us.com

Address: 79.113.25.52

и т.д.

Список IP адресов связанные с именем домена может меняться каждые 5-ть секунд. Таким образом данный домен постоянно остается online и когда Ваш браузер заходит по адресу данного домена, то он, по сути, соединяется с одной из бот-машин (зараженный компьютер). Так же злоумышленники проверяют бот-машины на доступность и полосу пропускания интернет канала, чтобы более эффективно использовать данные компьютеры.

Графические примеры работы:

Fast-flux сети представляют реальную угрозу, т.к. количество зараженных машин исчисляется сотнями тысяч. Для провайдеров (ISP) это дополнительная нагрузка на каналы и оборудование, спам из их сети, а значит и проблемы с внешними спам-листами.

Более подробно, о Fast flux можно прочесть на сайтах:

Как бороться ?

Найти домен относящийся к Fast-flux сети можно из приходящего к вам спама. Достаточно сделать DNS запрос по имени сайта указанного в письме. Если сайту соответствует множественные IP-адреса и они постоянно меняются, то вы нашли то, что искали.

Составте список таких доменов и с помощью небольшого perl скрипта можно искать бот-машины в своей сети. Техника работы скрипта проста. Он читает список доменов из файла и делает DNS запросы по каждому их них, собирает DNS ответы и если обнаруживает указанные вами IP-адреса шлет вам e-mail сообщение. Как только достигнут конец файла с именами доменов скрипт «засыпает» на 60 секунд и процесс начинается сначала.

Есть скрипты с использованием базы данных: http://honeynet.org.au/release/Tracker-V1.1.zip

Так же рекомендую посетить http://www.malwaredomains.com чтобы пресечь распространение вредоносных программ (Malware) используя Domain Blocking (Black Hole DNS).

Отправить на почту

Отправить на почту

(голосов: 3, среднее: 4,33 из 5)

(голосов: 3, среднее: 4,33 из 5)